複雑なKubernetesアーキテクチャに疲れましたか?

未知の攻撃を防ぐシンプルな Kuberentesセキュリティ を探る

エンタープライズ展開に特化した堅牢なKubernetesセキュリティソリューション

クラスター、コンテナ、ポッドを潜在的な脅威から守る

Kubernetesはコンテナオーケストレーションの事実上の標準となり、78%以上の組織がこれを利用しています。しかし、Kubernetes環境のセキュリティ確保は依然として重要な課題です:

- 62%以上のKubernetes導入は深刻な誤設定やセキュリティが不十分です

- 主なセキュリティリスクには、設定ミス、脆弱なコンテナ、内部脅威が含まれます

AccuKnoxは、ランタイム保護、脅威検出、コンプライアンスのために特別に設計された使いやすいKubernetesセキュリティソリューションを提供します。コンテナは大きな攻撃対象を持ち、Kubernetes導入時の脆弱性は深刻なデータ漏洩、障害、コンプライアンス問題につながる可能性があります。

当社の クラウドネイティブアプリケーション保護プラットフォーム(CNAPP) は、これらのリスクを管理するためのエンタープライズ対応のKubernetesセキュリティソリューションです。ランタイムガードレール、異常検出、自動応答などの機能により、AccuKnoxは脅威を防ぎ、不審な活動を検知し、迅速なインシデント対応を可能にします。

K8sセキュリティ・ポスチャー・マネジメント

統合:エージェントレス、CronJobモード

K8sの設定ミス検出

Kubernetes環境のセキュリティミスを特定し、フラグを立てます。

K8s CIS/STIGs ベンチマーク

業界標準のCISおよびSTIGsベンチマークに対する適合性をスキャンし報告します。

入学管制官のサポート

ポッドセキュリティアドミッション(PSA)サポートを提供し、コンテナイメージ展開を管理します。

K8sセキュリティリスク評価

すべてのKubernetesリソースにおけるセキュリティリスクを評価し、優先順位付けします。

K8sのアイデンティティと権利

未使用のサービスアカウントを管理し、過剰な権限を取り消します。

K8TLS(TLS姿勢)

当社の社内ツールでTLSおよび証明書のベストプラクティスを強制します。

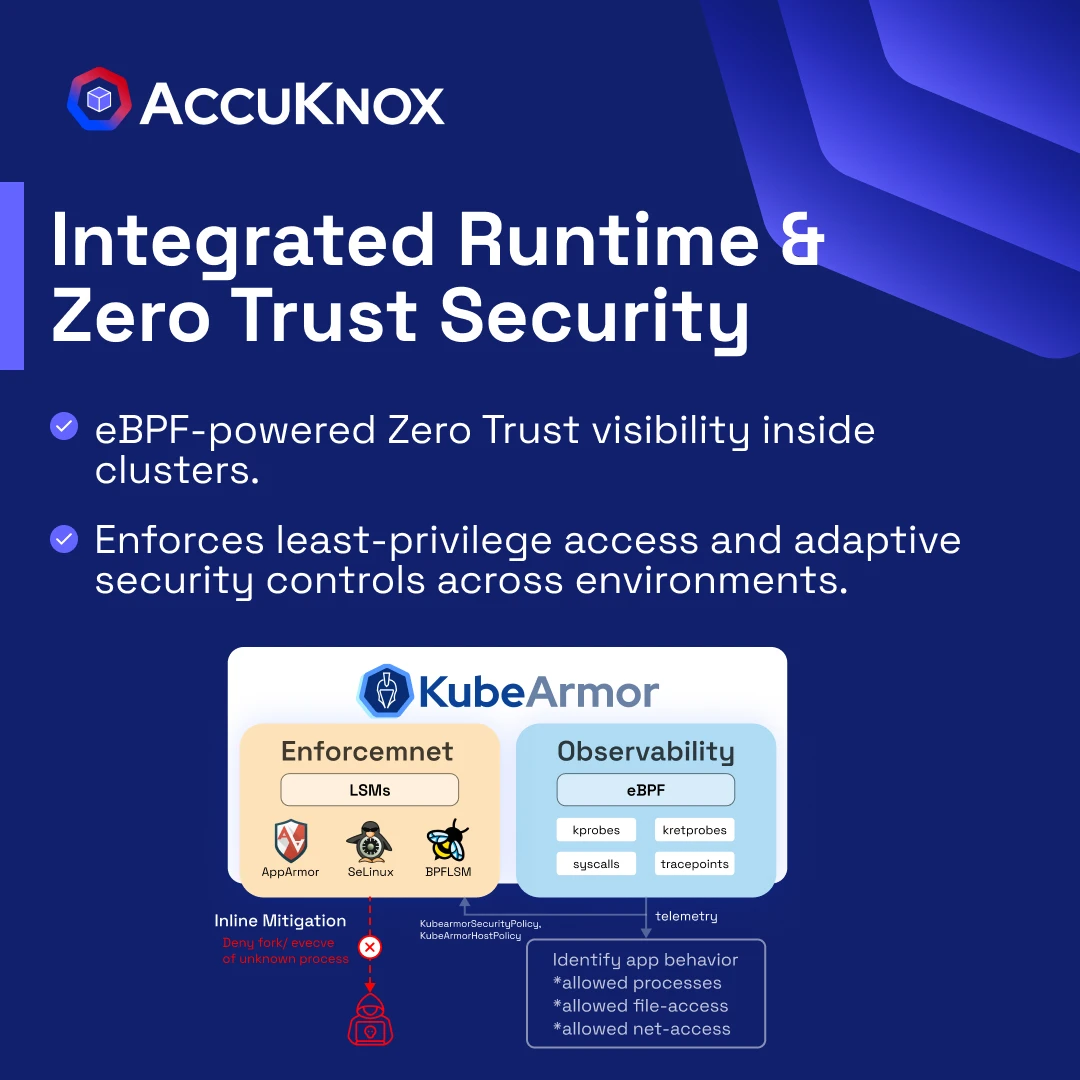

ランタイムセキュリティ

統合:エージェントベース(eBPFセンサー)

Kubernetes、コンテナ、VM、ベアメタル

K8sからベアメタルまで多様な環境で統一されたセキュリティを提供します。

ワークロード強化

FIM、マルウェア保護を提供し、ルート証明書などの機密資産を保護します。

K8sネットワークのマイクロセグメンテーション

自動的にネットワークの入出ポリシーを発見し、提案します。

アプリケーション動作監視

ファイル、プロセス、ネットワークの活動をワークロードネットワークグラフで監視します。

ゼロトラストポリシー

ゼロトラストネットワークアクセス(ZTNA)およびプロセスホワイトリストを実装。

自動車修復、予防的緩和

脅威に自動で対応し、潜在的な攻撃を事前に軽減します。

組織が直面する主なKubernetesセキュリティ課題

- ネットワークセキュリティ

- アイデンティティとアクセス

- コンテナの確保

- 監視と検出

ネットワークセキュリティ

フラットなネットワークトポロジーとIPアドレスの動的割り当ては、ネットワークセグメンテーションを非常に複雑にします。侵害されたポッドはこれを利用して他のポッドやノードに横アクセスできます。

- ノード、ポッド、サービスは分離されていません

- クリプトジャッキングマルウェアはポッド間で拡散し、暗号通貨をマイニングする可能性があります。

- ネットワークセグメンテーションとアクセス制御の欠如

納得したのか?次のステップを踏み出しましょう

クラウドインフラのあらゆる瞬間をシームレスに防ぎ、検出し、対応しましょう。

ゼロトラストKubernetesセキュリティプラットフォーム

AccuKnoxは特許取得済みのソリューションにより、Kubernetes環境内でゼロトラストアプローチを可能にします:

- ランタイムのガードレール: システムレベルのポリシーは、ブレイクアウト、クリプトジャッキング、隠れたプロセスなどの攻撃を防ぐコンテナ活動を制限します。機械学習は脅威を示す異常を検出します。

- インシデント対応: プロセスの停止やポッドの隔離などの自動対応は、脅威を即座に抑え、爆風半径を最小限に抑えます。詳細な監査ログは法医学的調査を加速させます。

- コンプライアンス報告: 事前構築されたテンプレートは、監査を簡素化するためにPCI、HIPAAなどの標準にコントロールをマッピングします。報告書は規制当局への遵守を証明します。

AccuKnoxは以下のような方法でKubernetesのデプロイを保護します:

- 容器の制限: コンテナ活動を制限するシステムレベルのポリシーを設定する

- セキュリティの強化: 細かかな制御の実行時の強制

- 脅威の検出: 異常や脅威を検出するための機械学習

- 迅速に対応する: セキュリティインシデントへの自動応答

- 複雑さを簡素化する: 定義しやすい高レベルのガードレール

これはあなたの組織にどのような役立ちますか?

- 攻撃が起こる前に防ぐ

- セキュリティの強化: 細粒度制御の実行時強制

- 脅威を早期に発見する

- 事件に即座に対応する

- 報告書の遵守を証明する

セキュリティ専門家に相談する

機密クラウド資産を守る準備はできていますか?

AccuKnoxの安全性に関する主な機能

ランタイムガードレール

| ポリシータイプ | 概要 |

|---|---|

| システムコールポリシー | 実行、chroot、pivot_root、pttraceなどを許可/ブロックします。 |

| I/O制御ポリシー | ファイル、ダイア、ソケット、パイプなどの読み書きを許可/ブロックします。 |

| ネットワーク制御ポリシー | IP、ポート、プロトコルで接続/ブロック 接続、リスニング、承認 |

脅威検知

- 特権のエスカレーション、ブレイクアウトの試み、暗号マイニング、隠れたプロセスなどの悪意ある活動を検出します。

- アラート、プロセスのキル、ポッドの隔離などの自動応答をトリガーします。

コンプライアンスとフォレンジクス

- 法医学調査のための詳細な監査ログ

- ログをMITRE AT&CKフレームワークにマッピング

- コンプライアンス報告を簡素化します

AccuKnoxは、Kubernetes向けにエンタープライズグレードのセキュリティを最も簡単に実現する方法を提供します

- 専用のソリューション: Kubernetes環境のセキュリティ確保には、特許取得済みのマイクロセグメンテーション技術とLinuxプリミティブを用いて、コンテナ活動の包括的な可視性と制御を実現しています。

- シンプルなDevSecOpsフロー: AccuKnox CNAPPはKubernetesの構成と統合し、展開と管理を容易にし、セキュリティ体制のための既成テンプレートや、DevOpsチームがポリシー管理や脅威対応のための直感的なダッシュボードを提供します。

- 積極的かつ効率的: 本番環境での高速な保護を提供し、アプリケーションやインフラの変更を最小限に抑え、50のマイクロサービスにわたるランタイム保護を1時間以内に提供します。

- コンプライアンスチェック: PCI-DSS、HIPAA、CISベンチマークへの準拠を簡素化し、事前構築されたレポートや詳細な監査ログを提供し、監査作業を削減し、外部ツールのコンプライアンスを確保すること。

- 業界リーダーからの信頼: 24×7のセキュリティ保証、継続的なランタイム保護、適応型行動モデル、保守アップグレード、エンタープライズサポートを提供し、進化するアプリケーションやインフラに安心感を提供します。

CISチェック、アドミッションコントロール、ポッドレベルの最小権限(シスコール、ネットワーク、ファイル)、ランタイムキルスイッチでKubernetesを強化しましょう。

グローバルイノベーターに信頼されています

KSPMプラットフォーム:完全ガイド

ガイドトピック

Kubernetesセキュリティ・ポスチャー・マネジメント(KSPM)がコンテナ化されたワークロードの保護にどのように役立っているかを探ってみましょう。AccuKnoxが誤設定の検出、コンプライアンスの強制、そして現代のDevOpsチーム向けにランタイムでの観察可能性を可能にすることで、クラスタをどのように保護しているかを学びましょう。

KSPMとは何ですか?

Kubernetesセキュリティ・ポスチャー管理(KSPM)は、クラスター構成、ワークロード、RBACポリシーを継続的にスキャンすることで、チームがKubernetes環境を管理・保護するのを支援するために設計されています。クラウド、オンプレミス、エッジに展開されるK8Sクラスターがコンプライアンス、強化、保護されていることを保証します。

Kubernetesの普及が進むにつれて、そのリスクも高まっています。露出したダッシュボードから過剰な権限を持つサービスアカウントまで、KSPMは基本的なセキュリティスキャンを超えたリアルタイムの洞察とコントロールを提供することで、先んじて対応します。

なぜKSPMが今日重要なのか

Kubernetesはチームにスピードと柔軟性をもたらしますが、同時に複雑さも生み出します。セキュリティチームは以下の課題に直面します:

- 誤ったクラスタ役割と名前空間の設定

- 過剰な権限(RBACの問題)

- セキュリティのないワークロードとネットワークパス

- 動的で短命なポッドへの視界が限られている

セキュリティ体制を集中管理・監視する手段がなければ、リスクは見落とされがちです。KSPMはコンテナセキュリティ戦略に明確さとコントロールをもたらします。

AccuKnox KSPM:主要な能力

✅ クラスター硬化

業界ベンチマーク(CIS、NSAなど)と照らして自動的にKubernetesクラスターをスキャンし、ガイド付き修復でインフラを強化します。

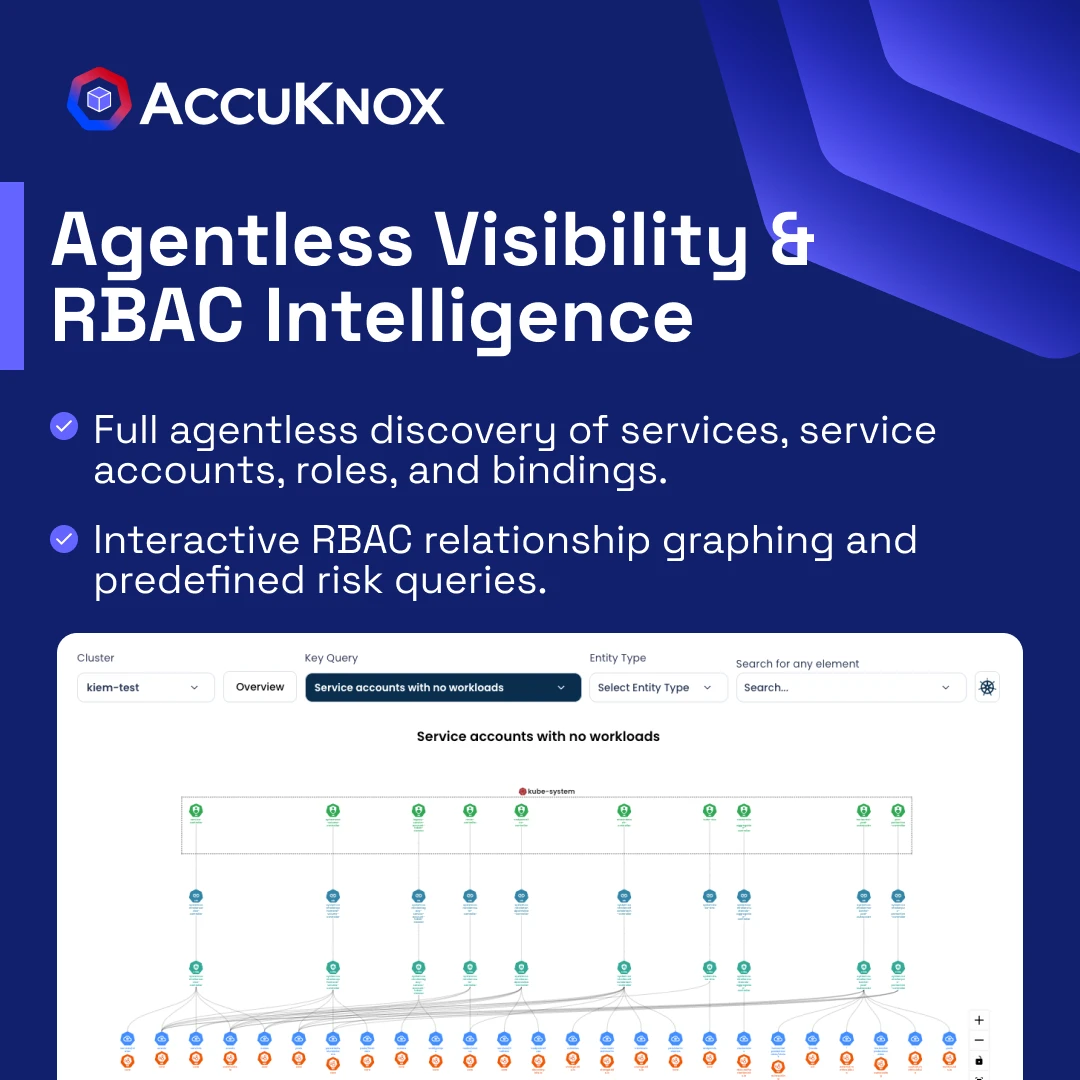

✅ RBAC可視化およびドリフト検出

ロールベースアクセス制御(RBAC)を可視化し、過剰に権限が入っている役割を特定しましょう。トラックの許可はリアルタイムでドリフトします。

✅ 名前空間とワークロードセキュリティ

名前空間間でのワークロードの挙動を監視しましょう。安全でない設定、過剰な権限、疑わしい実行時の活動を検出します。

✅ コンプライアンスマッピングと報告

Soc 2、PCI-DSS、HIPAA などのコンプライアンス要件に対して、Kubernetes環境を即座にチェックしましょう。監査チーム向けのエクスポートレポート。

✅ Runtime Context + Policy-as-Code

姿勢チェックを超えて。KubeArmorと連携して、ランタイムでポリシーを強制し、脅威がエスカレートする前に阻止しましょう。

なぜAccuKnox KSPMが異なるのか

基本的なスキャンツールとは異なり、AccuKnox KSPMは静的な姿勢の洞察とランタイム強制を組み合わせています。この作品が際立っている理由は以下の通りです:

- ゼロトラストのために築かれた:eBPF搭載の可視性を使ってクラスタ間で最小権限アクセスを強制します

- マルチクラウド&エッジ対応EKS、AKS、GKE、いずれのベアメタルクラスターを使っても、AccuKnoxは適応します

- オープンソースによる提供透明性と柔軟性のためにKubeArmorや他のCNCFネイティブプロジェクトによって支えられています

- エージェントレス+エージェントベースのオプション:インフラに最適な方法で展開してください

AccuKnoxは、プラットフォームチームがイノベーションを遅らせることなくKubernetesを確保するために必要なすべてを提供します。

KSPMの始め方

- クラスターを接続しましょう (AKS、EKS、GKE、ON-PREM、EDGE)

- 姿勢をスキャンし評価してください 業界ベンチマークに基づく

- RBACの役割を可視化し、誤設定を修正する

- ランタイムポリシーを定義し、強制する KubeArmorの使用

- ドリフトの継続的な監視 およびコンプライアンス違反

KSPMのユースケース

- AWS、Azure、またはGCP上で動作する安全なKubernetesクラスター

- 不安なワークロードや役割割り当てを特定し、修正する

- 攻撃面を減らすためのクラスター構成の強化

- マルチクラスター環境全体での準拠達成

- ドリフトや不審な活動を実行時に検出

もっと深く潜る準備はできましたか?

👉 AccuKnox KSPMプラットフォームを探る

📅 無料デモの予約をしよう

📖 KSPMのガイド全文をお読みください

KubernetesセキュリティFAQ

1. 内部セキュリティコンテキストはポッドまたはコンテナ内で定義されます。

2. 外部セキュリティコンテキストはポッドやコンテナの外で定義されます。1

2. ホストOSのハードニング。

3. ベースコンテナイメージは攻撃面の削減に寄与します。

4. Kubernetesクラスターを強化する。

5. Kubernetesクラスターへのセキュリティツールの統合。

セキュリティの悪い画像の使用。

コンテナとKubernetesの設定ミス。

コンテナ間の無防備な通信。

CRI-Oランタイムにおけるコンテナエスケープのような脆弱性。

RBACルールで秘密情報への最小権限アクセスをオンにするか設定してください。

特定のコンテナへのアクセスを秘密裏に制限しましょう。

サードパーティのシークレットストアのサプライヤーを検討してみてください。