厭倦了複雜的 Kubernetes 架構?

探索可防止未知攻擊的簡易Kubernetes 安全方案

專為企業部署量身定制的強大 Kubernetes 安全解決方案

保護叢集、容器和 Pod 免受潛在威脅

Kubernetes 已成為容器編排的事實標準,超過 78% 的組織都在使用它。然而,保護 Kubernetes 環境仍然是一項關鍵挑戰:

- 超過 62% 的 Kubernetes 部署有嚴重配置錯誤/不安全問題

- 主要安全風險包括設定錯誤、容器漏洞和內部威脅

AccuKnox 提供了一款易於使用的 Kubernetes 安全解決方案,專為執行時間保護、威脅偵測和合規性而建置。容器具有巨大的攻擊面,Kubernetes 部署中的漏洞可能導致嚴重的資料外洩、服務中斷和合規性問題。

我們的雲端原生應用程式保護平台 (CNAPP)是一款企業級 Kubernetes 安全解決方案,旨在管理這些風險。憑藉運行時防護、異常檢測和自動化回應等功能,AccuKnox 可預防威脅、偵測可疑活動並實現快速事件回應。

Kubernetes 安全態勢管理

整合方式:無代理、定時任務模式

Kubernetes 設定錯誤偵測

識別並標記 Kubernetes 設定中的安全性設定錯誤。

K8s CIS/STIG 基準測試

掃描並報告是否符合業界標準 CIS 和 STIG 基準。

招生控制員支持

提供 Pod 安全准入 (PSA) 支援並控制容器鏡像部署。

Kubernetes 安全風險評估

評估並確定所有 Kubernetes 資源中的安全風險優先順序。

K8s身分與權限

管理未使用的服務帳戶並撤銷過多的權限。

K8TLS(TLS姿態)

使用我們自主研發的工具強制執行 TLS 和憑證最佳實務。

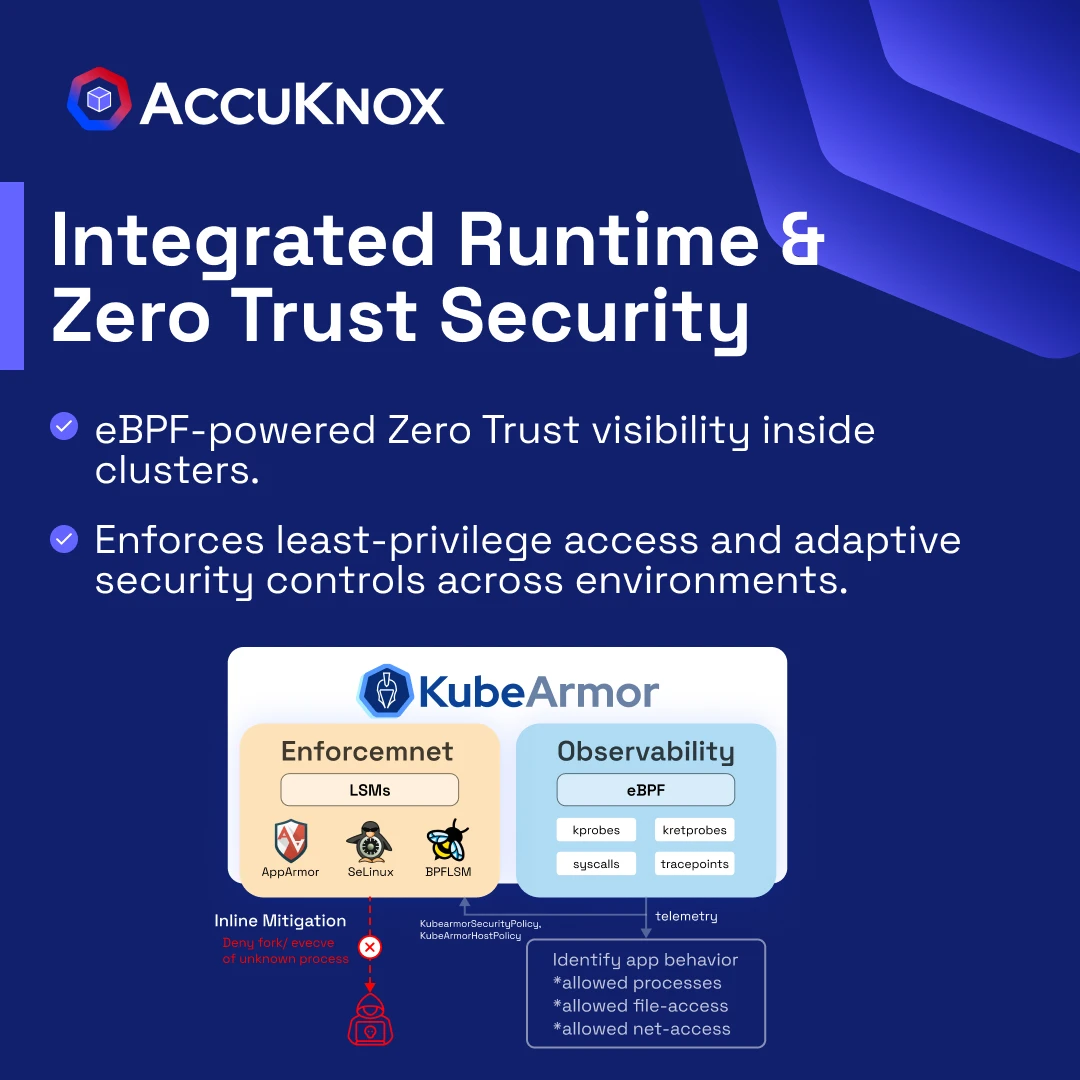

運行時安全

整合方式:基於代理(eBPF感測器)

Kubernetes、容器、虛擬機器、裸機

為從 K8s 到裸機等各種環境提供統一的安全保障。

工作負載強化

提供 FIM 功能、惡意軟體防護,並保護根憑證等敏感資產。

K8s網路微分割

自動發現並建議入站和出站網路策略。

企業面臨的主要 Kubernetes 安全挑戰

- 網路安全

- 身份與訪問

- 固定貨櫃

- 監測與檢測

網路安全

扁平化的網路拓撲結構和動態分配的IP位址使得網路分段非常複雜。任何被攻破的Pod都可以利用這一點橫向存取其他Pod/節點。

- 節點、Pod 和服務未隔離

- 加密劫持惡意軟體可以在挖礦程式之間傳播,從而挖掘加密貨幣。

- 缺乏網路分段和存取控制

你心動了嗎?那就邁出下一步吧。

預防、偵測和回應,確保雲端基礎設施每一秒的安全無縫運作。

零信任 Kubernetes 安全平台

AccuKnox憑藉其專利解決方案,在Kubernetes環境中實現了零信任方法:

- 運行時防護:系統級策略限制容器活動,防止諸如突破、加密劫持、隱藏進程等攻擊。機器學習偵測異常情況,從而發出威脅訊號。

- 事件回應:自動化回應(例如終止進程、隔離 Pod 等)可立即控制威脅,最大限度地縮小影響範圍。詳細的審計日誌可加緩存證調查。

- 合規性報告:預置範本將控制措施對應到 PCI、HIPAA 等標準,以簡化稽核流程。報告可向監管機構證明合規性。

AccuKnox 透過以下方式保護 Kubernetes 部署:

- 限制容器:設定係統級策略以限制容器活動

- 加強安全性:運行時強制執行細粒度控制

- 偵測威脅:利用機器學習偵測異常和威脅

- 快速回應:自動觸發對安全事件的回應

- 化繁為簡:易於定義進階防護措施

這對您的組織有何幫助?

- 在攻擊發生之前就加以阻止。

- 強化安全性:運行時強制執行細粒度控制

- 及早發現威脅

- 立即對事件做出反應

- 證明符合報告要求

與安全專家交流

準備好保護您的敏感雲端資產了嗎?

AccuKnox 保護 Kubernetes (K8s) 的關鍵功能

運行時護欄

| 保單類型 | 描述 |

|---|---|

| 系統調用策略 | 允許/阻止執行 chroot、pivot_root、ptrace 等操作。 |

| I/O 控制策略 | 允許/阻止對檔案、目錄、套接字、管道等進行讀取、寫入、mmap 操作。 |

| 網路控制策略 | 允許/阻止連線、監聽、接受 IP、連接埠、協議 |

威脅偵測

- 偵測惡意活動,例如權限提升、越獄嘗試、加密貨幣挖礦、隱藏進程等。

- 觸發自動回應,例如發出警報、終止進程、隔離 Pod 等。

合規與取證

- 用於法務調查的詳細審計日誌

- 將日誌映射到 MITRE ATT&CK 框架

- 簡化合規報告

AccuKnox 為 Kubernetes 提供最簡單的企業級安全保障。

- 專用解決方案:用於保護 Kubernetes 環境,採用專利微隔離技術和 Linux 原語,全面可見並控制容器活動。

- 簡單的 DevSecOps 流程: AccuKnox CNAPP 與 Kubernetes 結構集成,便於部署和管理,提供預先建置的安全態勢模板和直觀的儀表板,供 DevOps 團隊管理策略和應對威脅。

- 主動高效:在生產環境中提供閃電般的快速保護,只需對應用程式或基礎設施進行最小的更改,即可在 1 小時內為 50 個微服務提供運行時保護。

- 合規性檢查:透過提供預置報告和詳細的稽核日誌,簡化對 PCI-DSS、HIPAA 和 CIS 基準的合規性,減少稽核工作量,並確保符合外部工具的要求。

- 深受業界領導者信賴:提供全天候安全保障,包括持續運行時保護、自適應行為模型、維護升級和企業支持,確保不斷發展的應用程式和基礎設施的安全無虞。

使用 CIS 檢查、存取控制、pod 級最小權限(系統呼叫、網路、檔案)和執行時間終止開關來強化 Kubernetes。

深受全球創新者信賴

KSPM平台:完整指南

指南主題

了解 Kubernetes 安全態勢管理 (KSPM) 如何協助保護您的容器化工作負載。了解 AccuKnox 如何透過偵測錯誤配置、強制執行合規性以及為現代 DevOps 團隊提供執行時間可觀測性來保護您的叢集。

KSPM是什麼?

Kubernetes 安全態勢管理 (KSPM) 旨在透過持續掃描叢集配置、工作負載和基於角色的存取控制 (RBAC) 策略,協助團隊管理和保護 Kubernetes 環境。無論部署在雲端、本地或邊緣,它都能確保您的 K8S 叢集合規、強化且受到保護。

隨著 Kubernetes 的普及,其風險也隨之增加。從暴露的儀錶板到權限過高的服務帳戶,KSPM 透過提供超越基本安全掃描的即時洞察和控制措施,幫助您保持領先優勢。

為什麼KSPM在今天仍然重要

Kubernetes 為團隊帶來了速度和靈活性,但也帶來了複雜性。安全團隊面臨以下挑戰:

- 叢集角色和命名空間配置錯誤

- 權限過高(基於角色的存取控制問題)

- 不安全的工作負載和網路路徑

- 對動態、短暫存在的艙體的可視性有限

如果沒有集中式的安全態勢監控和管理方法,風險就可能被忽略。 KSPM 為您的容器安全策略帶來清晰的思路和強大的控制力。

AccuKnox KSPM:關鍵功能

✅ 團簇硬化

自動掃描 Kubernetes 集群,對照行業基準(CIS、NSA 等),並透過引導式修復來強化您的基礎設施。

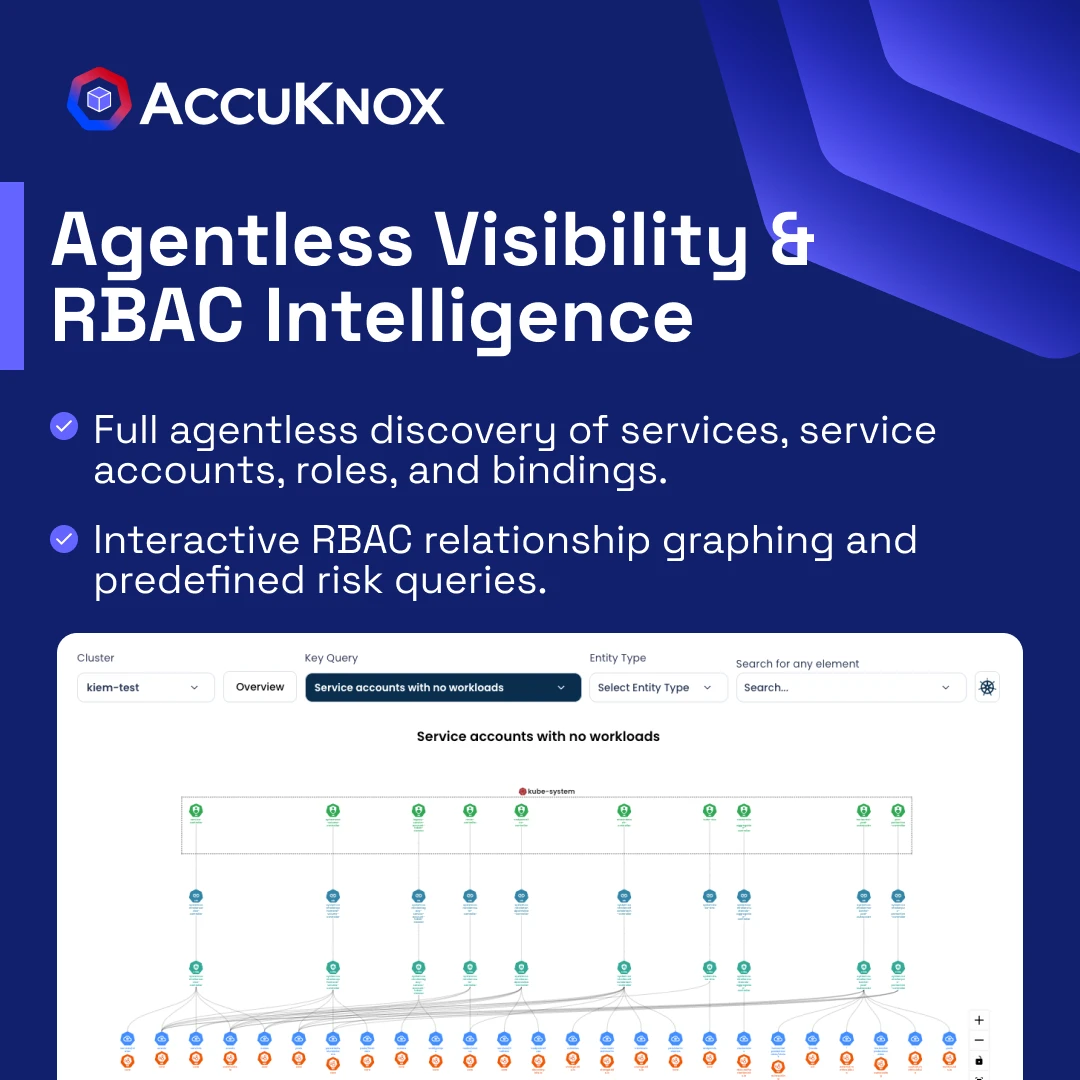

✅ RBAC可視化與漂移檢測

視覺化基於角色的存取控制(RBAC),並識別權限過高的角色。即時追蹤權限偏移。

✅ 命名空間與工作負載安全

監控工作負載在不同命名空間的運作。發現不安全的配置、過高的權限和可疑的運行時活動。

✅ 合規性映射與報告

立即檢查您的 Kubernetes 環境是否符合 SOC 2、PCI-DSS、HIPAA 等合規性要求。匯出報告供審計團隊使用。

✅ 運行時上下文 + 策略即程式碼

超越簡單的安全態勢檢查。與 KubeArmor 集成,在運行時強制執行策略,並在威脅升級之前將其封鎖。

AccuKnox KSPM 的獨特之處

與基礎掃描工具不同,AccuKnox KSPM 將靜態姿態分析與執行時期強制執行結合。以下是它的優點所在:

- 為零信任而構建利用 eBPF 支援的可見性,在叢集中強制執行最小權限存取控制。

- 支援多雲和邊緣運算無論您使用的是 EKS、AKS、GKE 還是裸機儀錶盤,AccuKnox 都能適配。

- 由開源軟體驅動為了確保透明度和靈活性,我們得到了 KubeArmor 和其他 CNCF 原生計畫的支持。

- 無代理選項 + 基於代理選項選擇最適合您基礎架構的方式進行部署

AccuKnox 為平台團隊提供保護 Kubernetes 所需的一切,而不會減緩創新速度。

如何開始使用KSPM

- 連接您的集群 (AKS、EKS、GKE、本地、邊緣)

- 掃描並評估姿勢 基於行業基準

- 視覺化基於角色的存取控制 (RBAC) 角色並修復錯誤配置

- 定義並執行運行時策略 使用 KubeArmor

- 持續監測漂移狀況 以及違規行為

KSPM 應用案例

- 在 AWS、Azure 或 GCP 中安全地運行 Kubernetes 集群

- 識別並修復不安全的工作負載和角色分配

- 強化群集配置以減少攻擊面

- 實現跨多集群環境的合規性

- 運行時檢測漂移和可疑活動

準備好深入探索了嗎?

Kubernetes 安全常見問題解答

2. 主機作業系統加固。

3. 基礎容器鏡像有助於減少攻擊面。

4. 強化你的 Kubernetes 群集。

5. 將安全工具整合到 Kubernetes 叢集中。

使用不安全的圖片。

容器和 Kubernetes 設定錯誤。

容器間存在未加密通訊。

CRI-O 運行時中的容器逃逸等漏洞。

為基於角色的存取控制 (RBAC) 規則啟用或設定最小權限存取金鑰。

秘密限制對某些容器的存取。

考慮第三方秘密商店供應商。